現代の医療現場において、デジタルトランスフォーメーション(DX)はもはや「選択肢」ではなく、病院が生き残るための「必須条件」となりました。電子カルテの普及、オンライン診療の導入、AIによる画像診断支援など、デジタル技術は医療の質と効率を飛躍的に高めています。

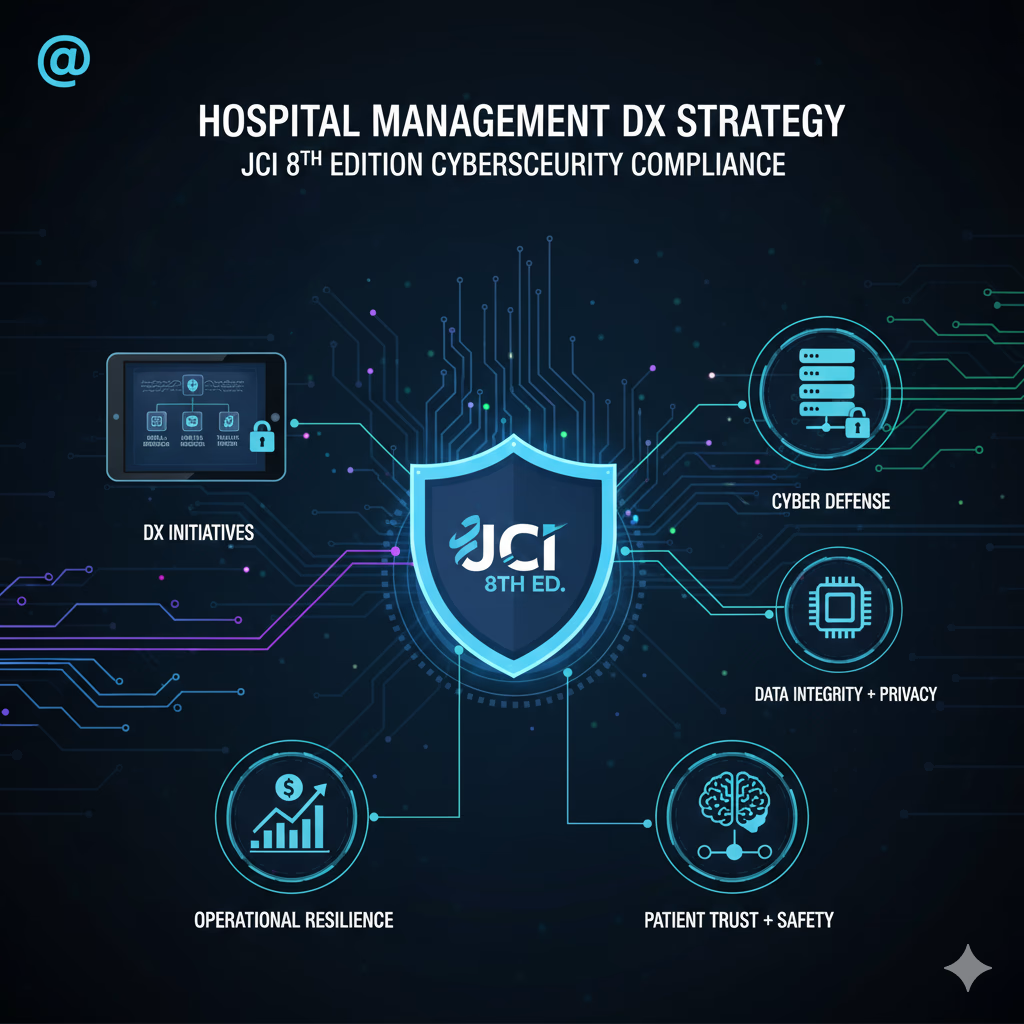

しかし、利便性の裏側には「サイバー攻撃」という巨大なリスクが潜んでいます。特に、国際的な医療機能評価であるJCI(Joint Commission International)の最新基準「第8版」では、サイバーセキュリティへの対応がこれまで以上に厳格に求められるようになりました。本記事では、初心者の方にも分かりやすく、病院DXの重要性と、JCI第8版に準拠した堅牢なセキュリティ体制の築き方を徹底解説します。

1. 病院経営でのDXの重要性:なぜ今、変革が必要なのか

病院経営におけるデジタルトランスフォーメーション(DX)とは、単にIT機器を導入することではありません。デジタル技術を基盤として、業務プロセス、組織文化、そして医療提供のあり方そのものを根底から変革し、患者さんと職員の双方に価値をもたらすことを指します。

患者サービスのパラダイムシフト

これまでの病院は「待ち時間が長い」「手続きが煩雑」というイメージが強くありました。DXはこれらを劇的に改善します。

- オンライン診療と予約: スマホ一つで予約から診察、会計まで完結し、通院の負担を軽減します。

- PHR(パーソナル・ヘルス・レコード): 患者さん自身が自分の検査結果や処方薬情報をデジタルで持ち歩き、日常の健康管理に役立てることができます。

- スマートホスピタル化: 院内ナビゲーションアプリや自動受付機により、ストレスのない受診環境を提供します。

医療スタッフの働き方改革と効率化

慢性的な人手不足が続く医療界において、DXは救世主となります。電子カルテの音声入力やAIによる診断補助、さらにはロボットによる院内搬送などが導入されることで、医師や看護師は「事務作業」から解放され、本来の目的である「患者さんと向き合う時間」を確保できるようになります。これは医療ミスを防ぐ安全性の向上にも直結するのです。

DXの鍵を握る「データの信頼性」

これら全ての恩恵は、デジタル化された「データ」が正しく、かつ安全に扱われることが前提です。病院で扱う個人情報は、その性質上、極めて高い秘匿性が求められます。もしDXを進める中でデータが漏洩したり、ランサムウェアによってシステムが停止したりすれば、病院の経営は一瞬で立ち行かなくなります。だからこそ、DXとサイバーセキュリティは「車の両輪」として同時に進めなければなりません。

2. JCI第8版とサイバーセキュリティ基準の深掘り

世界で最も厳しい医療の質・安全性の基準とされるJCI認定。その最新版である「第8版」では、デジタル化の進展に伴い、情報管理(MOI)に関する基準が大幅に強化されました。

JCI第8版が示す新たな方向性

第8版の大きな特徴は、サイバーセキュリティを単なるIT部門の仕事ではなく、「患者の安全管理(Patient Safety)」の根幹として定義し直した点にあります。もはやコンピューターウイルスへの対策は、医療機器のメンテナンスや滅菌作業と同じレベルで、患者さんの命を守るための必須業務となったのです。

具体的な要求事項

JCI第8版では、具体的に以下のような対応を求めています()。

- インシデント・レスポンス体制: 万が一、不正アクセスや侵害が発生した際に、数分・数時間単位でどのように対応し、被害を最小化するかという手順の明確化。

- ヒューマン・ファクターへの着目: どんなに高価なセキュリティソフトを入れても、職員が安易に不審なメールを開けば無意味です。そのため、全職員に対する定期的かつ実践的なトレーニングが義務化に近い形で求められます。

- サプライチェーン・リスク: 病院本体だけでなく、保守業者やクラウドベンダー、医療機器メーカーのセキュリティレベルも厳格に審査・管理することが求められます。

3. 実践!サイバーセキュリティ対策의 具体例と防御モデル

JCI基準をクリアし、かつ実効性のあるセキュリティを構築するためには、具体的にどのようなアクションが必要なのでしょうか。

データ侵害への迅速な対応(SOCとCSIRT)

攻撃を100%防ぐことは不可能です。重要視されるのは「早期発見」と「封じ込め」です。

- SOC(Security Operation Center): システムを24時間監視し、異常を検知するチームや仕組みを構築します。

- CSIRT(Computer Security Incident Response Team): 異常検知時に、ネットワークの切断や法的対応、広報対応などを行う司令塔です。

これらを組織内に持つか、あるいは専門業者と連携して「初動30分」の動きをマニュアル化しておくことが、患者の信頼を守る鍵となります。

職員トレーニングの高度化

「怪しいメールは開かない」といったスローガンだけでは不十分です。

- 標的型攻撃メール訓練: 実際に偽の攻撃メールを送り、開封率や報告プロセスをテストします。

- シミュレーション演習: 経営層や管理職を含め、「今、電子カルテが止まったらどう動くか」を机上でシミュレーションし、アナログ診療への切り替え訓練を行います。

4. システム堅牢性を極大化する方法:脆弱性管理と多層防御

ITインフラを構築する上で欠かせないのが「堅牢性(堅牢な守り)」です。これには技術的な深いアプローチが必要です。

脆弱性診断とペネトレーションテスト

システムには必ず「穴(脆弱性)」が存在します。これを放置することは、玄関の鍵をかけずに外出するのと同じです。

外部のセキュリティ専門家(ホワイトハッカー)に依頼し、あえて自分のシステムを攻撃してもらう「ペネトレーションテスト」を定期的に実施しましょう。これにより、社内スタッフでは気づけない設定ミスや古いソフトの脆弱性を洗い出し、攻撃者に先んじて対策を打つことが可能になります。

「多層防御」という考え方

一つの壁が突破されても、次の壁で食い止める。これが多層防御の原則です。

- 境界防御: ファイアウォールやWAFで、外部からの侵入をブロック。

- エンドポイントセキュリティ(EDR): 各PCやサーバー内での不審な挙動を検知・遮断。

- データの暗号化とアクセス制御: 万が一情報を盗まれても中身を見られないようにし、必要最小限の人間しかアクセスできないように権限を絞り込みます。

| 防御の層 | 具体的な対策 | 目的 |

|---|---|---|

| 入口対策 | 次世代ファイアウォール、メールフィルタ | 外部からの侵入を未然に防ぐ |

| 内部対策 | EDR、ネットワーク分離(VLAN) | 侵入後の被害拡大(横展開)を防止 |

| 出口対策 | DLP(データ漏洩防止)、ログ監視 | 情報の持ち出しを検知・阻止 |

5. 病院経営者の使命:DX戦略としてのセキュリティ投資

サイバーセキュリティは「IT担当者の問題」ではなく「経営者の決断」です。JCI第8版の審査でも、経営層のコミットメント(関与)は非常に厳しく見られます。

「コスト」から「投資」への意識変革

セキュリティ対策に予算を割くことを「無駄な出費」と考えてはいけません。それは病院のブランド価値を守り、万が一の際の巨額の賠償金や休止損失(数億〜数十億円に及ぶこともあります)を防ぐための「保険」であり「投資」です。

明確なセキュリティポリシーの策定

病院経営者は、組織の頂点として「セキュリティを最優先する」という明確なメッセージを発信する必要があります。

- 予算の優先配分: DX推進予算の中に、必ずセキュリティ対策費(一般的に10〜15%程度が推奨されます)を組み込む。

- ガバナンスの構築: 役員クラスを責任者とする「情報セキュリティ委員会」を設置し、定期的にリスク評価を行う。

- 心理的安全性の確保: ミスを報告した職員を責めるのではなく、迅速に報告したことを称賛する文化を築くことで、隠蔽による被害の深刻化を防ぎます。

6. まとめ:持続可能な医療提供体制の未来像

病院経営におけるDXの推進は、もはや単なる効率化の手段ではありません。それは、患者さんに最高の医療体験を提供し、医療スタッフが誇りを持って働ける環境を整えるための、壮大な変革プロジェクトです。

JCI第8版が示す厳しい基準は、一見するとハードルが高く感じられるかもしれません。しかし、その指針に従ってサイバーセキュリティを強化することは、結果として世界水準の「安全」と「信頼」を患者さんに約束することに他なりません。

デジタル化によって広がる可能性を最大限に引き出しつつ、最新のセキュリティ技術と職員の意識向上を融合させる。それこそが、21世紀に求められる「持続可能な医療機関」の姿です。今こそ、確固たる信念を持って、DXとセキュリティの融合に向けた一歩を踏み出しましょう。

※本記事はJCI第8版の一般的な方向性を解説したものです。実際の認定審査に際しては、

JCI公式サイト

および最新のスタンダード・マニュアルをご確認ください。

コメント